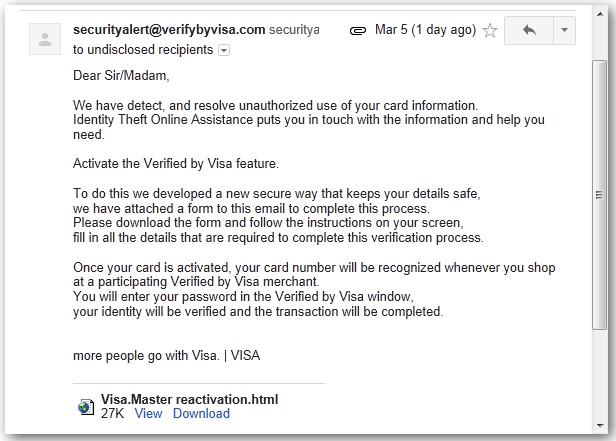

Nuestro perito informático en Sevilla nos muestra un ejemplo de suplantación de identidad en un correo electrónico.

En este caso nos encontramos ante un correo electrónico que es un intento de suplantación de identidad obvia. Para la práctica vamos a echar un vistazo a las señales de advertencia dentro de las cabeceras.

Cabecera del correo electrónico:

Delivered-To: myemail@gmail.com

Received: by 10.60.14.3 with SMTP id l3csp12958oec;

Mon, 5 Mar 2012 23:11:29 -0800 (PST)

Received: by 10.236.46.164 with SMTP id r24mr7411623yhb.101.1331017888982;

Mon, 05 Mar 2012 23:11:28 -0800 (PST)

Return-Path: <securityalert@verifybyvisa.com>

Received: from ms.externalemail.com (ms.externalemail.com. [XXX.XXX.XXX.XXX])

by mx.google.com with ESMTP id t19si8451178ani.110.2012.03.05.23.11.28;

Mon, 05 Mar 2012 23:11:28 -0800 (PST)

Received-SPF: fail (google.com: domain of securityalert@verifybyvisa.com does not designate XXX.XXX.XXX.XXX as permitted sender) client-ip=XXX.XXX.XXX.XXX;

Authentication-Results: mx.google.com; spf=hardfail (google.com: domain of securityalert@verifybyvisa.com does not designate XXX.XXX.XXX.XXX as permitted sender) smtp.mail=securityalert@verifybyvisa.com

Received: with MailEnable Postoffice Connector; Tue, 6 Mar 2012 02:11:20 -0500

Received: from mail.lovingtour.com ([211.166.9.218]) by ms.externalemail.com with MailEnable ESMTP; Tue, 6 Mar 2012 02:11:10 -0500

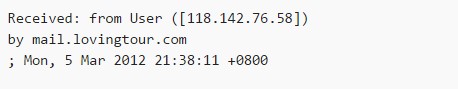

Received: from User ([118.142.76.58])

by mail.lovingtour.com; Mon, 5 Mar 2012 21:38:11 +0800

Message-ID: <6DCB4366-3518-4C6C-B66A-F541F32A4C4C@mail.lovingtour.com>

Reply-To: <securityalert@verifybyvisa.com>

From: “securityalert@verifybyvisa.com”<securityalert@verifybyvisa.com>

Subject: Notice

Date: Mon, 5 Mar 2012 21:20:57 +0800

MIME-Version: 1.0

Content-Type: multipart/mixed;

boundary=”—-=_NextPart_000_0055_01C2A9A6.1C1757C0″

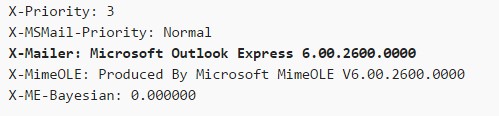

X-Priority: 3

X-MSMail-Priority: Normal

X-Mailer: Microsoft Outlook Express 6.00.2600.0000

X-MimeOLE: Produced By Microsoft MimeOLE V6.00.2600.0000

X-ME-Bayesian: 0.000000

1 La primera señal de alerta la encontramos en los metadatos añadidos por el programa Outlook Express 00.2600.0000. Teniendo en cuenta que esa versión de Outlook tiene una antigüedad de más de 10 años, es poco probable que una entidad como Visa esté usando un software de correo electrónico tan sumamente anticuado.Cuando se trata de un trabajo de investigación, Google es nuestro “amigo”, en este caso hay que buscar en qué año comenzó a estar operativo Outlook Express 6.00.2600.0000, y si ese número de versión es real.

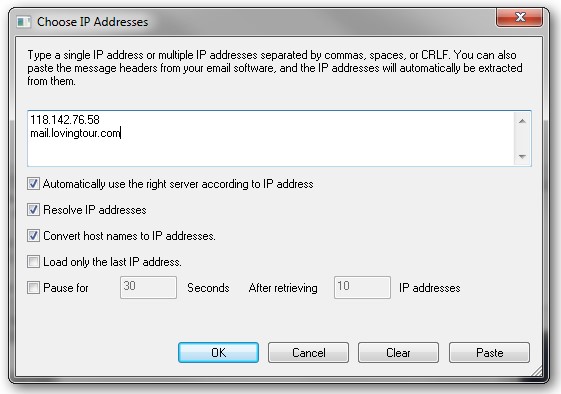

2 Ahora vamos a examinar el primer salto que se produce en el correo electrónico, donde se revela que el remitente se encuentra en la dirección IP 118.142.76.58 y su correo electrónico se transmite a través del servidor de correo lovingtour.com.

Si mirando la información de la IP mediante el programa informático de IPNetInfo,vemos que el remitente se encuentra en Hong Kong y el servidor de correo se encuentra en China (un poco raro).

Podemos decir que estas dos evidencias encontradas nos están poniendo en alerta acerca de un correo electrónico de Phishing:

- La primera evidencia, sobre la antigüedad del programa Outlook.

- La segunda evidencia, acerca de la ubicación del remitente y del servidor.

Este es sólo un ejemplo del trabajo que nuestro perito informático realiza a diario. Una vez concluida la fase de análisis, se procede a desarrollar un informe pericial en Sevilla que posteriormente será defendido en sede judicial. Dicho informe estará firmado por un perito informático colegiado y legalmente cualificado.